最近发表的专利(https://www.ipo.gov.uk/p-ipsum/Case/PublicationNumber/GB2590064)宣称小说发展的量子密钥分发协议声称实现远程量子安全没有可信的节点和没有使用量子中继器。在这里,我们提出一个简单的分析这一说法,并得出结论:在很大程度上是没有根据的。

介绍

今天,点对点量子密钥分发(QKD)已经是一个商业现实。商业QKD系统的范围通常是100公里光纤。学术系统和新协议可达数百公里1,2。空间QKD链接到低地球轨道卫星已经证明了中国Micius卫星3。然而,一个单一的点对点连接的范围仍然有限的功率损耗的链接4。扩大实际QKD有必要的应用范围扩展到全球QKD并提供更复杂的网络拓扑5。等待新技术,如量子中继器,这种扩展的多功能性是通过所谓的可信节点(TNs)6。一万亿年,量子信号测量和信号转换为一个经典。生成一个新古典的信号,转换成量子,并送往下一个节点。TNs可以用作继电器、提供长途QKD,交换机,提供复杂的拓扑5。然而,由于TN包含一个经典的信号,在原则上可以被复制,没有量子安全在TN。TN必须信任和身体保护,以避免任何泄漏的数据5。因此,出于安全目的,TNs代表一个完整的端到端QKD传播的弱点。在本文中,术语长途QKD意味着全球QKD,即。,the ability to deploy and implement QKD between any two points on Earth.

最近,英国知识产权局授予的专利数量GB2590064 (https://www.ipo.gov.uk/p-ipsum/Case/PublicationNumber/GB2590064)公司Arqit有限公司在下面,我们将把这个专利ARQ19专利。我们也会参考协议ARQ19本专利中描述的协议。这项专利声称提供长途QKD没有TNs。据声称,全球QKD能够达到现在不可信的卫星。这将代表QKD改变。因此,它显然是重要的,这些说法是调查。不幸的是,据我们所知,他们还没有被验证的一篇公开披露在任何科学杂志》上。因此,我们基于我们的分析发表ARQ19专利和这是提交的年度报告Arqit美国证券交易委员会(SEC) (https://www.sec.gov/archives/edgar/data/0001859690/000110465921150276/arqq x20f.htm——20210930)。这将被称为美国证券交易委员会提交报告。我们在座的结果。我们认为,一个开放的讨论是必不可少的深信不疑的解决方案的提供未来的安全通信,量子或否则。这个过程类似于目前由国家科学和技术研究所(NIST) Post-Quantum密码学。在这个过程中,NIST征求全世界研究人员提交quantum-resistant公钥加密算法。NIST已经评估他们,现在决定规范一些。提高信任的选择,所有候选人提出了算法和公开讨论(https://csrc.nist.gov/projects/post-quantum-cryptography)。

快速提醒QKD

在下面,我们遵循的约定ARQ19专利两个终端用户名叫鲍勃和卡罗尔。TN,充当经纪人鲍勃和卡罗尔叫爱丽丝。这两个合作伙伴,鲍勃和卡罗,想交换机密信息。QKD提供了一种解决方案与信息理论安全建立共享密钥2,7。QKD保证密钥不能被打破在未来,即使是一个计算无限的对手。密钥建立QKD可以结合一个经过验证的加密方案执行鲍勃和卡罗之间的安全通信,与一个安全获得比传统密钥分发方法7。特别是,安全通信与信息理论安全可以通过结合QKD One-Time-Pad加密。另外,QKD可以结合对称加密AES等加强安全通信的韧性。在本文中,我们采用的术语“量子安全”的安全,可以达到鲍勃和卡罗之间的机密信息的交换,使用QKD或任何类似的量子密钥交换技术提供信息理论安全。

QKD依赖两个元素:

- (1)

量子通道,允许交换量子物体,通常单个光子,一个光纤(地面应用程序)或自由空间(卫星)。这个量子通道的主要属性是,任何试图窃听将修改对象的状态通过交换通道。这将是发现在后续信息调节措施。

- (2)

经典讨论或和解通道,允许的处理量子交换和秘密密钥的建立。这个频道是认证(这意味着鲍勃和卡罗知道他们彼此交谈,和他们的交流不能修改)。然而,在标准QKD协议,这是公共频道:交换的信息是可用的。QKD因此将非保密认证通道转换为解决方案保密认证。

QKD今天的主要限制是,量子通道的范围是有限的。通常,由于不可避免的损失,地面与光纤量子通道建立最大的几100公里。空间量子通道,尤其是从卫星到地面,可以实现时间范围(因为大多数传播的真空,没有光学吸收)。这个可以扩展到全球范围内通过值得信赖的卫星。在剩下的,我们将表示为“远程QKD”建立与量子密钥安全的能力,在任何距离。

QKD与卫星

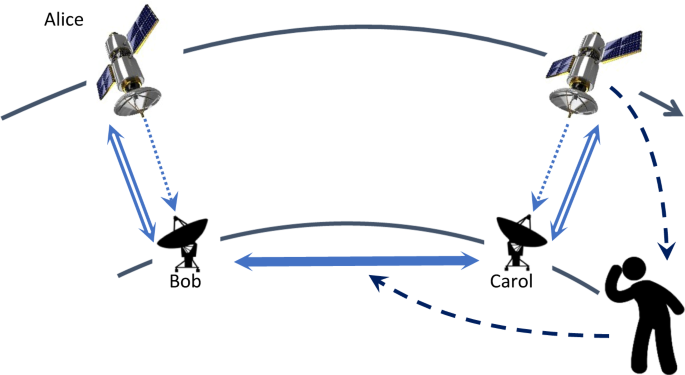

在目前的讨论中,我们假设鲍勃和卡罗尔都位于远离彼此。因此,他们需要依靠一个卫星,称为爱丽丝。在TN的标准模型中,鲍勃交流与卫星量子物体,然后处理交换在讨论古典频道生成一个密钥。后来,这颗卫星的轨道将接管卡罗,和相同的实现过程。这是解释在无花果。1。通过执行一些处理的两个键,通常的按位异或两个钥匙,卫星,爱丽丝,可以生成一个联合密钥,鲍勃和卡罗尔。这个密钥用于加密数据和提供量子安全。需要提醒您的是,爱丽丝知道这两个中间键,因此最后的秘密密钥。因此,它必须被信任的用户。低地球轨道的远程QKD信任卫星已经演示了几年前由中国团队3。

不得不相信中间层传输密钥为远程QKD显然是一个障碍。一个现有的解决方案是使用所谓的纠缠态。卫星同时分配两个量子粒子,一个为每个用户。纠缠确保卫星一无所知每个粒子的状态,同时允许鲍勃和卡罗来提取一个密钥。不幸的是,两个粒子的生成必须同时要求用户视线的卫星,这限制了访问范围通常在地球表面1000公里。这种限制将来可能被消除,通过使用量子记忆,它可以存储两个粒子和释放它当卫星上面第二个目标。然而,量子的回忆足够的技术成熟度尚未公布。因此,利用现有技术,完整的安全性由量子密钥交换与一个不可信的卫星只能限制距离范围;长途安全信任需要卫星。

Arqit有限公司的方法

现在人们常说的关于ARQ19 Arqit协议,它提供了一个新的解决方案,它使用规律的量子通道(没有纠缠态,没有量子记忆),并允许密钥的分配与一个不可信的卫星在任何范围内。SEC备案文件中看到,例如:“Arqit发明ARQ19 algorithm-permits随机数发送和在一个可能为全球安全的方式。使用Arqit的专有技术,光学的卫星发送随机数地面接收器(ogr)用于创建密钥的方式完全孤立的从卫星或其他基础设施。因此,唯一的实体,能知道是两个ogr参与创建的键。这意味着ARQ19对第三方协议是完全安全的,这是一个小说类加密服务。”

这是一个非常坚定的主张,这几十年来一直逃避量子密码学社区。声称解决方案的一部分是ARQ19 ARQ19协议提出了专利,最近成为公众。因此下面的讨论是基于这个专利。

我们注意到,在上述证券交易委员会的文件和其他地方,这一说法是,新方法不是基于QKD,但是在一个新的概念叫做量子密钥基础设施或QKI。QKI已经用更早的概念在不同的背景下,为了解决QKD的认证问题8。再次介绍了最近,另一个密钥分发协议QKD独立的9。都是不同于QKI概念引入在SEC文件中,我们进一步分析。在SEC文件中,有人主张不是QKD使用的技术,但新的量子算法解决了所有已知问题和QKD取代它与这个新QKI概念。是说系统不分配密钥,它分发量子随机数是输入一个关键创建过程涉及其他领域的专有古典密码学。

这个应该区别QKD实际上是一个误传。从表是清楚的1例如,QKD并不直接分发密钥。它分发量子对象,测量和处理共同的用户,通过讨论通道。这次讨论后,当这个过程成功,用户共享一个秘密的随机数字字符串,可以用作一个密钥,或用于任何其他目的。这正是QKI声称。因此没有实际QKD和QKI之间的区别。此外,ARQ19协议是明确QKD协议,所的标题ARQ19专利。然而,由于专利相当长(125页)和繁琐,不容易提取的关键思想。因此,我们总结表的协议1。确定性,我们使用标准的BB84协议,与偏振编码。任何其他的准备和措施协议可以应用于类似的方式。

ARQ19协议收益如下(参考表的所有步骤1):鲍勃第一交流量子物体与爱丽丝但不完全处理它们得到一个秘密密钥(步骤1 - 3)。这些步骤之后,爱丽丝具有原始密钥(她不知道哪位是由鲍勃)和鲍勃具有筛选关键(所有错误的基地和标记将不会使用)。卡罗尔以后再做同样的事,当上面的卫星(步骤4 - 6)。爱丽丝然后准备一个XOR的两个原始密钥,并将其转发给卡罗尔(步骤7)。为了建立他们的共同筛选键,鲍勃现在告诉卡罗尔中的哪一位自己的筛选关键他(步骤8),卡罗知道,哪位XOR(9)步。卡罗尔的关键执行一个新的自己的XOR筛选键和筛选XOR键发送的鲍勃,告诉鲍勃,她删除的部分(步骤10)。鲍勃和卡罗尔现在共享一个共同的筛选键(第11步),在一个标准的处理方法提取一个共同的秘密密钥。注意,鲍勃和卡罗尔直接交互(即。,not via the satellite) over a direct discussion channel (black arrow in Table1)。这将确保卫星不知道密钥。由此可见,鲍勃和卡罗尔卫星不需要信任,只有充当代理。鲍勃和卡罗尔因此设法通过一个不可信的卫星交换密钥。

然而,有一个问题。ARQ19专利和在上面解释的表1,有必要,鲍勃和卡罗之间的直接讨论渠道必须保持秘密爱丽丝。我们把这种通道作为机密讨论通道。要求鲍勃和卡罗尔分享机密讨论通道可能看起来像一个小要求,但事实并非如此。一个不可信的卫星卫星可能意味着任何数据发送到地面。最简单的行动是一个不可信的卫星广播任何窃听者的关键信息,图中概述。2。更一般地,如果卫星被黑客攻击,黑客需要获取数据到地面来使用它。因此,讨论机密通道之间鲍勃和卡罗尔从任何可能的攻击者需要保密。换句话说,它必须是一个真正的机密通道(不仅从卫星)。实现这个机密的安全通道的方式不是ARQ19专利中讨论。

我们只剩下两种选择。如果卫星是可信的,鲍勃和卡罗尔QKD可以实现量子安全标准。如果卫星不受信任,整个系统的安全只是像单独的安全机密讨论鲍勃和卡罗之间的通道。显然,这个通道之间直接经营鲍勃和卡罗尔独立的位置,不能基于当前可用量子技术。因此,声称鲍勃和卡罗尔可以实现量子安全与一个不可信的卫星似乎是毫无根据的。

以上并不意味着上述协议的应用程序没有任何兴趣。事实上,这个解决方案,任何攻击者必须侵入卫星的数据(与不可靠的设备或装备),和打破机密讨论通道。这意味着可以添加一层安全的解决方案。然而,正如我们现在所显示的,相同级别的安全可以得到一个标准QKD系统,不依赖于ARQ19协议。

一个等价的方法

的标准方法生成共享密钥和一个继电器之前所讨论的,鲍勃与卫星的交流QKD键。卡罗做了同样的事情当卫星高于她。卫星然后准备XOR的两个键,发送卡罗在公共通信通道。卡罗尔可以恢复第一鲍勃和卫星之间交换的关键。然而,卫星显然也知道共享密钥。

为了添加一个额外的安全层,Bob可以在本地生成一个新的密钥,未知的卫星,和转发这个关键的XOR与前一个卡罗,使用相同的机密讨论频道ARQ19协议。这将允许卡罗尔恢复新钥匙,不知道卫星。这个简单的混合方法因此由两个密钥的结合建立在两个渠道:一个依靠卫星QKD,另一个依靠保密non-quantum通道可用在地上ARQ19专利(假设)。打破这样一个简单的混合方案的安全需要打破两个密钥建立方案。这是完全等价的,什么是需要打破ARQ19协议。我们的方法不使用任何新的创新方法或者协议,而只是依赖于两个不同的混合加密原语。注意,达到保密的方式讨论的通道并不是讨论的ARQ19专利。可以肯定的是,随着地面站之间的距离非常大,它不能基于量子通道。声称该方案,或一个等价的一个,可以提供与不受信任的卫星“量子安全”也是毫无根据的。

摘要和结论

我们已经调查了声称ARQ19协议可以实现远程量子安全没有TNs。更具体地说,声称是使用这个协议,两个遥远的用户可以通过一个不可信的卫星证实安全密钥交换节点。据我们所知,这一说法并没有验证合适的公开披露在科学杂志上。如果它被证明是正确的,这种说法代表了一大步全球量子通信和他们的应用程序。有鉴于此,这显然是非常重要的——不管是量子技术社区,更广泛的安全社区,当然,任何未来的用户审查索赔。

基于现有的公共信息,尤其是ARQ19发表专利的核心协议,我们得出的结论,这一说法在很大程度上是没有根据的。为了消除相信QKD卫星,ARQ19协议简单将这种信任转移到一个单独的安全通信通道,之间不能直接量子操作时,鲍勃和卡罗尔独立于地球上的位置。

今天,除了当使用纠缠光子对,证明地安全的量子密钥交换通过中间节点,只有可能是可信的卫星。因此,任何的安全数据通信平台,利用ARQ19协议是基于一个单独的安全,不明,虽然肯定不是量子通道。或一个信任的卫星。

因此,整个QuantumCloud安全TMSEC备案文件中描述平台,这依赖于假设您可以分发密钥与“量子安全”在全球范围内,与一个不可信的卫星,因此似乎是处于危险之中。如上所述,卫星只能不可信,如果我们假设用户共享一个独立的机密通道,之前他们使用QuantumCloudTM。因此,在一个不可信的情况下卫星QuantumCloud的安全性TM只是一样好这种机密的安全通道。显然信任必须建立在安全的任何新的数据通信平台。这只能通过适当的披露方法,以及分析量子和加密的社区。隐藏的安全性的过去被证明是灾难性的。它不应该被用来声称今天高级安全。

在审查过程中注意补充道

在审查过程中,Arqit宣布了一项独立调查的技术由萨里大学:https://arqit-res.cloudinary.com/image/upload/v1652267532/Press/Arqit_Quantum_Inc._Announces_Independent_Assurance_Report_on_its_Technology_11_May_2022__hqqifl.pdf。我们理解,本文仅覆盖(古典)Arqit技术的一部分,在最初的匙共享。因此,它不包括与卫星的关键交流,这是我们的论文的主题。因此,本文不以任何方式修改我们的结论。

改变历史

2022年12月12日

这篇论文已经发表的校正:https://doi.org/10.1038/s41534 - 022 - 00660 - x

引用

Gisin, N。,Ribordy, G., Tittel, W. & Zbinden, H. Quantum cryptography.启Mod。物理。74年145 (2002)。

马丁,V。,Martinez-Mateo, J., Peev, M., Introduction to quantum key distribution. In威利电气和电子工程的百科全书(j·j·埃德•韦伯斯特)- 17 (John Wiley & Sons Inc ., 2017)。

廖,s . et al . Satellite-relayed洲际量子网络。理论物理。启。120年030501 (2018)。

Dusek, M。,Lutkenhaus, N. & Hendrych, M. Quantum cryptography. In光学的进展卷,49 (ed狼大肠)381(爱思唯尔,2006)。

Mehic, m . et al .量子密钥分发网络的视角。ACM第一版。测量员531-41 (2020)。

Salvail l . et al。安全可信的转发器量子密钥分发网络。j .第一版。安全内核。18,61 - 87 (2010)。

Alleaume, r . et al。使用量子密钥分发用于加密:一项调查。定理。第一版。科学。560年,62 - 81 (2014)。

勇,l . w . et al。提出量子密钥基础设施。https://www.comp.nus.edu.sg/休/ CS2107 /项目/ Projects-CS2107-12-13-IV.pdf # = 49页(2013)。

瞧,H.-K。,Montagna, M. & von Willich, M. Quantum key infrastructure: a scalable quantum-proof key distribution system.https://arxiv.org/abs/2205.00615(2022)。

确认

B.H.,R.A., E.D., F.F., P.G., H.H. V.M., A.P., J.A.S., A.W. and H.Z. acknowledge support from the H2020-funded research project OPENQKD, Grant agreement contract number 857156,https://openqkd.eu/。

作者信息

作者和联系

贡献

所有作者造成了同样的手稿。

相应的作者

道德声明

相互竞争的利益

林丙辉和F.F.雇员ID Quantique,日内瓦和ID Quantique欧洲,维也纳,分别,相互竞争的利益与Arqit量子通信技术发展中。B.T.泰利斯阿莱尼亚空间公司的员工,是一个合资企业投资于量子通讯卫星。黑洞是多项专利的发明者,等待和接受,QKD领域的空间。作者声明没有其他竞争对手的利益。

额外的信息

出版商的注意施普林格自然保持中立在发表关于司法主权地图和所属机构。

权利和权限

开放获取本文是基于知识共享署名4.0国际许可,允许使用、共享、适应、分布和繁殖在任何媒介或格式,只要你给予适当的信贷原始作者(年代)和来源,提供一个链接到Creative Commons许可,并指出如果变化。本文中的图片或其他第三方材料都包含在本文的创作共用许可,除非另有说明在一个信用额度的材料。如果材料不包括在本文的创作共用许可证和用途是不允许按法定规定或超过允许的使用,您将需要获得直接从版权所有者的许可。查看本许可证的副本,访问http://creativecommons.org/licenses/by/4.0/。

关于这篇文章

引用这篇文章

Huttner B。,Alléaume, R., Diamanti, E.et al。远程QKD不可信节点与当前的技术是不可能的。npj量子正8108 (2022)。https://doi.org/10.1038/s41534 - 022 - 00613 - 4

收到了:

接受:

发表:

DOI:https://doi.org/10.1038/s41534 - 022 - 00613 - 4